La vulnerabilidad ha sido descubierta en el módulo kernel (CVE-2021-45388) y permite la ejecución de código remoto. Los router afectados tienen un puerto USB y afecta al módulo kernel integrado para gestionarlo. Los principales fabricantes afectados son: – Netgear – TP-Link – Tenda – EdiMAX – DLink. Y por último también está afectado los NAS […]

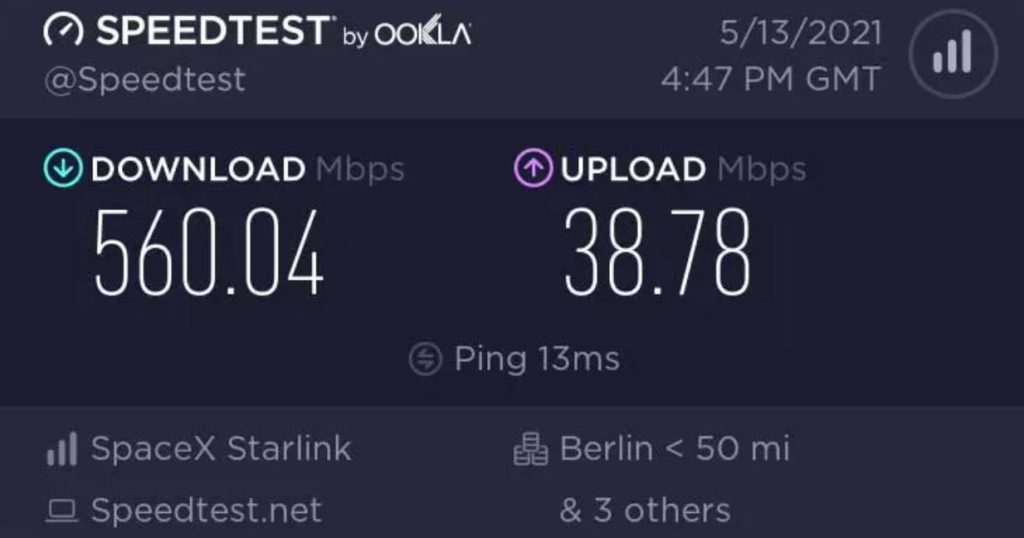

Starlink ya dispone de contratación en España. Desde la web se puedes introducir la dirección para confirmar la disponibilidad del servicio donde indicara la previsión de cobertura (en nuestras pruebas rurales indica en 2022). Publicitan velocidades de descarga entre 100 y 200Mb lo que indica velocidades de navegación entre 1 y 2 gigas. El coste […]

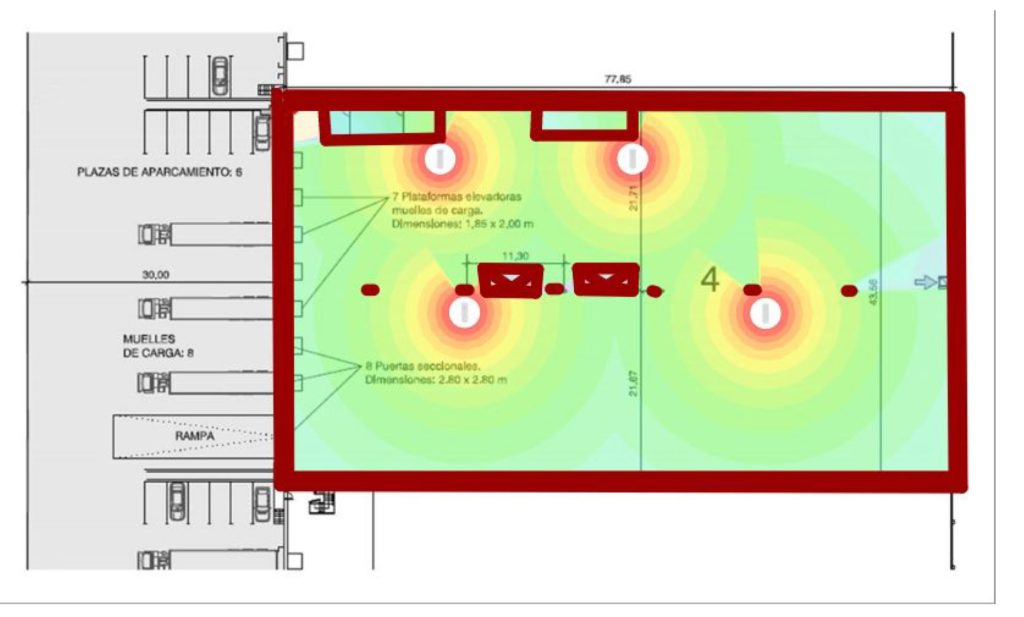

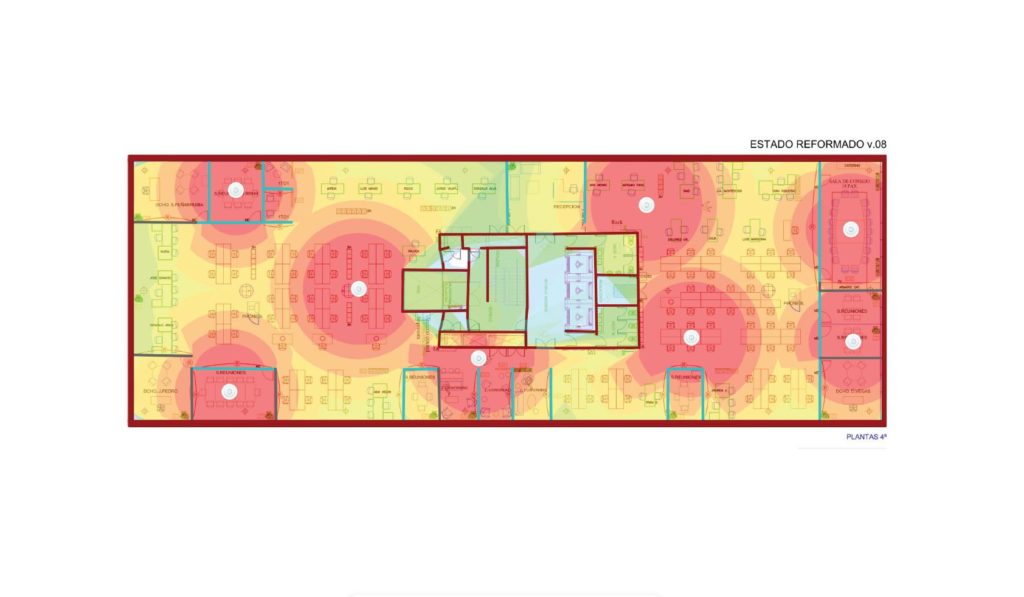

Valoración para garantizar la cobertura y velocidad de red WiFi – Wireless para una nave de uso logístico en Getafe – Madrid. Hardware usado en la valoración: Unifi AP FLEX HD – 4 UNIDADES Unifi G2 PLUS (Controlador) Unifi Switch Lite 16 POE #unifi #ubiquiti #WIFI #wireless #INTERNET #switches #logistica

Las vulnerabilidades alcanzan a más de 30 routers de Netgear incluido los tope de gama y WiFi6. Las vulnerabilidades permitirían inyectar comandos antes de la autentificación, omisión de autenticación… Los routers WiFi 5 / 6 afectados son: R7000P R8000 RAX15 RAX20 RAX200 RAX35v2 RAX43 RAX45 RAX50 RAX75 RAX80 XR1000 Y los sistema WiFi Mesh afectados: […]

La vulnerabilidad registrada como CVE-2021-40847 permite explotar un fallo en la actualización del control parental «Circle de Disney». Este servicio se ejecuta en el firmware del router, aunque no este activado y realiza actualizaciones por el puerto http sin ninguna seguridad. La explotación de esta vulnerabilidad permitiría interceptar y añadir un archivo que se ejecutaría […]

Equipamiento WiFi – Wireless para garantizar la cobertura en 2000 metros cuadrados divididos en 2 plantas con un total de 14 puntos de acceso .Segmentación de 3 redes WiFi en 3 VLAN. Instalación de calidad realizada con productos Unifi (Ubiquiti): – Punto de acceso UniFi AP AC LR – Gestor Unifi Dream Machine Pro #wifi#wireless#unifi#ubiquiti#unifinetwork#VLAN

Han reportado 2 vulnerabilidades en el módulo wifi Realtek RTL8170C (CVE-2020-27301 y CVE-2020-27302) la explotación permitiría la ejecución de código remoto en los clientes. Este chip está integrado en multitud de dispositivos ordenadores, router, enchufes inteligentes… Recomendamos revisar todos los dispositivos con wifi y como siempre le recordamos la importancia de revisar regularmente las actualizaciones […]

Seguimos sin tener disponibilidad de los modelos Unifi WiFi 6 en España. Hardware utilizado para la ampliación: UNIFI AP AC LR – 17 unidades UNIFI SWITCH 24 puertos gen2 – 2 unidades #unifi #ubiquiti #WIFI #wireless #INTERNET #switches

En la actualidad hay pruebas en Europa con velocidades superiores a los 500 Mbps y latencia de 9 a 13ms. Starlink ha firmado un acuerdo recientemente con Google para usar sus centros de datos, lo que aumenta notablemente la velocidad y reduce la latencia. En unos meses será probablemente la solución más interesante en la […]

Hace 9 meses que Mathy Vanhoef descubrió 9 vulnerabilidades en las conexiones Wifi presentes desde 1997, ahora se han publicado cuando la mayoría están parcheadas. Estas vulnerabilidades están presenten en todos los dispositivos Wifi incluido los IoT y su explotación permite entre otras cosas inyectar código malicioso y controlar el dispositivo. CVE-2020-24588 : ataque de […]